- Erfolgsgeschichten

-

Medien

- Medien

- Softeq-News

- Blog

- Häufig gestellte Fragen

- Entwicklung von IoT-Lösungen

- Digitale Transformation

- Entwicklung von Embedded Lösungen

- Hardwaredesign

- Venture Studio

- Kontakt

- ADAS-Lösung für Elektrofahrzeuge

- Mobile App, Web und Firmware für ein intelligentes Babybett

- PCB-Designverifizierung für ein automobiles Radarsensorsystem

- Gerätemanagement-Suite für smarte Thermostate und Raumluftqualität-Sensoren von Daikin

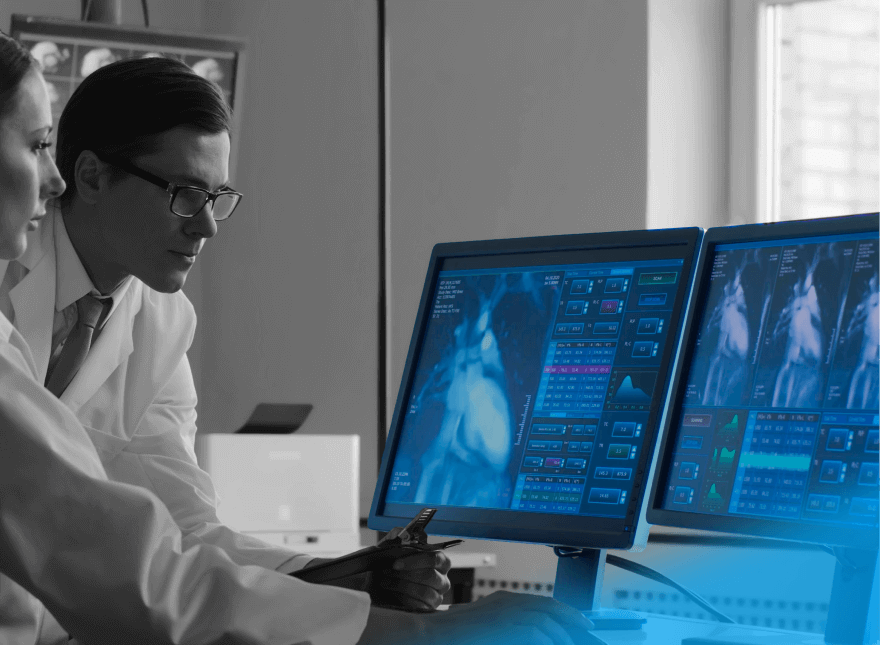

Vernetzte Gesundheit: Patientenfernüberwachung – aber sicher!

Die aktuelle Umstellung von stationärer Pflege auf Fernüberwachungslösungen stürzte den gesamten Gesundheitssektor ins Chaos. Cyberkriminelle machten sich das zunutze: Vier von fünf gemeldeten Sicherheitsverletzungen im Jahr 2020 richteten sich gegen das Gesundheitswesen und betrafen damit etwa 13,5 Millionen Patienten. Medizinische Geräte bleiben das Hauptziel von Cyberangriffen. Heute müssen IoT-Start-ups und -Unternehmen im Gesundheitswesen der Sicherheit höchste Priorität einräumen.

Warum muss man Lösungen zur Patientenfernüberwachung sichern?

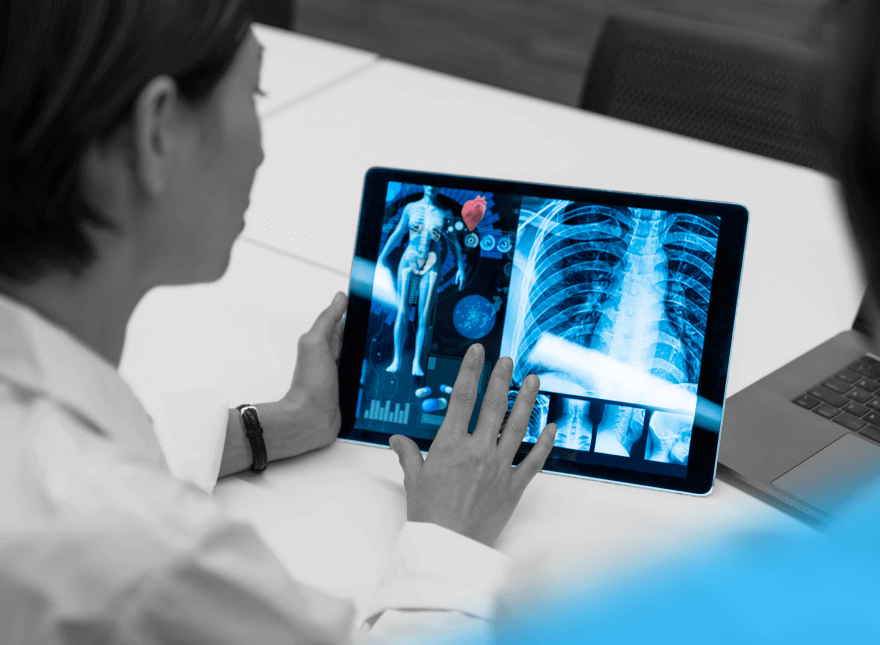

COVID-19 hat die Rolle von Telemedizin- und Patientenfernüberwachungslösungen (RPM) verstärkt. Vor der Pandemie hatte das IoT im Gesundheitswesen vor allem Senioren als Zielgruppe im Blick. Es unterstützte sie dabei, selbstständig und sicher im eigenen Haus zu leben und das Pflegepersonal im Notfall zu alarmieren. Heutzutage kontrollieren viele Patienten ihre Vitalwerte zu Hause und kommunizieren aus der Ferne mit Ärzten. Mehrere Telehealth-Lösungen wurden zu notwendigen Hilfsmitteln für die Behandlung von Nicht-Corona-Patienten und zur Kontrolle von Menschen mit leichten Symptomen. Unter anderem:

- Monitore für Patienten mit chronischen Krankheiten wie Diabetes, Asthma und Herzerkrankungen

- Monitore für Patienten nach Operationen, die den Genesungsprozess überwachen

- Apps für Physiotherapie und Fernberatungen

Der europäische Markt für Telemedizin wurde im Jahr 2020 auf rund 10 Millionen US-Dollar geschätzt, Tendenz steigend: Laut Prognosen wird er im Jahr 2026 fast 30 Millionen erreichen. In der Zwischenzeit besteht durch die zunehmende Anzahl medizinischer Geräte ohne angemessene Sicherheitsmaßnahmen im Gesundheitswesen die Gefahr von Datenschutzverletzungen, Malware oder Viren.

Was sind die häufigsten Sicherheitsrisiken und Schwachstellen?

Technisch gesehen unterscheiden sich medizinische Geräte drastisch von herkömmlichen Endgeräten. Wenn ein Laptop gehackt wurde, kann man ihn offline stellen und sperren. Bei RPM-Lösungen ist das nicht möglich. Ein Patientenfernüberwachungssystem besteht aus mehreren Elementen, die geschützt werden müssen. Dazu gehören biometrische Überwachungsgeräte, mobile Geräte, elektronische Gesundheitsakten (EHR), die Verbindung zu Netzwerken und Cloud-basierten Diensten sowie virtuelle Server. Schwachstellen in jedem einzelnen dieser Bereiche gefährdern die Cybersicherheit für Anbieter und Patienten.

Ohne angemessenen Schutz können Unbefugte sensible Daten veröffentlichen oder die Patientenüberwachung unterbrechen. Cyberangriffe können bewirken, dass Gesundheitsdaten unrechtmäßig verwendet werden, dass die Übermittlung biometrischer Daten an Gesundheitsdienstleister sich verzögert oder Diagnosen ungenau sind; sie können sogar zum Ausfall der gesamten medizinischen Versorgung führen.

Laut dem Nozomi Networks OT/IoT Security Report sind die am häufigsten gehackten IoT-Lösungen Infusionspumpen, implantierbare Geräte und drahtlose Vitalmonitore.

Das National Cybersecurity Center of Excellence (NCCoE) veröffentlichte einen Leitfaden für Unternehmen, die Geräte zur Patientenfernüberwachung entwickeln. Als größte Bedrohungen für RPM-Ökosystem werden in diesem Dokument folgende Risiken genannt:

- Phishing-Angriffe, bei denen sich Angreifer als vertrauenswürdige Personen ausgeben

- Bösartige Software – ein nicht autorisierter Code, der in ein System eingeschleust wird, um dessen Betrieb zu stören

- Ransomware, die in der Regel in Form von Software präsentiert wird und eine Zahlung zur Wiederherstellung der normalen Funktion verlangt

- Zugangsdatenmissbrauch, der auf Funktionen von Nutzerkonten abzielt

- Malware, durch die sensible Daten von anfälligen Geräten bei der Datenextraktion erlangt werden

Das OWASP Internet of Things Project hilft Start-ups und großen Unternehmen, die Sicherheit von IoT-Geräten zu erhöhen. Und für alle IoT-Geräte (einschließlich RPM-Lösungen) nennt das OWASP die Top-Schwachstellen:

- Schwache, erratbare oder hartkodierte Passwörter – öffentlich verfügbar, unveränderbar und leicht durch Ausprobieren zu ermitteln

- Ungeschützte Netzwerkdienste, die auf dem Gerät selbst laufen und sich mit dem Internet verbinden

- Ungesicherte Ökosystem-Schnittstellen, einschließlich einfach zu bedienender Backend-API, fehlende Authentifizierungs-, Autorisierungs- oder Verschlüsselungs-Tools

- Fehlen eines sicheren Update-Mechanismus wie z. B. eingebettete und mobile Software-Updates oder fehlende Firmware-Validierung

- Nicht sichere Software-/Hardwarekomponenten von Drittanbietern oder veraltete Softwarekomponenten und Bibliotheken

Starthilfe: Maßnahmen zum Schutz von Gesundheitsdaten

Um eine RPM-Plattform wirklich zu sichern, ist es wichtig, jedes Element des Systems zu schützen. Das beinhaltet den Schutz von Geräten, Gateways, Verbindungen, Cloud-Umgebungen und Benutzerzugriffen. Verstärkte Sicherheitsprotokolle, die Einhaltung erforderlicher Standards im Gesundheitswesen und robuste Datenverwaltungspraktiken sind hier hilfreich. Zu den wichtigsten Ansätzen und Maßnahmen, die dies sicherstellen, gehören:

Die Technologie auf dem neuesten Stand halten. Das Problem ist die Anfälligkeit von alten Geräten, die der Hersteller nicht mehr unterstützt. Es ist schwierig, Lösungen zu schützen, die ohne einen Security-First-Ansatz entwickelt wurden - ohne angemessenen Schutz auf der Hardware-Ebene und ohne Firmware-Update-Mechanismen. Beispielsweise stellen Malware-Bedrohungen ein Risiko für IoT-Geräte dar, wenn es keine Updates für eingebettete und mobile Software gibt.

Die Cloud-Umgebung schützen. Eine Umfrage zeigt, dass mehr als die Hälfte der Organisationen bei der Cloud-Sicherheit zurückstecken. Die wichtigsten Möglichkeiten zur Erhöhung der Datensicherheit im Gesundheitswesen sind Verschlüsselung, Multi-Faktor-Authentifizierung und eine starke Konfiguration. Außerdem kann es sinnvoll sein, Datenverarbeitung an den Edge zu verlagern. Dank 5G können Daten lokal oder auf dem nächstgelegenen Server mit KI-Algorithmen verarbeitet werden. Dies garantiert niedrigere Latenzzeiten, höhere Gesamtgeschwindigkeit und mehr Sicherheit. Edge Computing ermöglicht die Verteilung von Daten, das Filtern sensibler Informationen an der Quelle und das Senden weniger Daten über ein Netzwerk in die Cloud.

Netzwerkverbindungen absichern. Drahtlose Verbindungen wie Wi-Fi, Bluetooth und Mobilfunknetze machen Geräte für die Fernüberwachung von Patienten einfach zu bedienen, aber anfällig. Eine RPM-Lösung kann über eine Geräteschnittstelle oder eine mobile App mit der Plattform des Gesundheitsdienstleisters verbunden sein, um Informationen zu übertragen. Und es ist entscheidend, den Datenaustausch zwischen Patienten- und Kliniksoftware zuverlässiger zu gestalten. So gilt es zunächst zu verhindern, dass Nutzer schwache, hackbare Passwörter erstellen, und zusätzliche Sicherheitsebenen für die Breitbandkommunikation zu schaffen.

OTA-Updates implementieren. Es ist klar, dass IoT-Unternehmen wollen, dass ihre Geräte länger auf dem Markt bleiben, damit sie die Chance haben, Funktionen zu aktualisieren und Fehler zu beheben. Um dies zu gewährleisten, greift man zur OTA-Technologie. Dieser Mechanismus bietet die Möglichkeit, Anwendungen, Einstellungen, Konfigurationen und Sicherheitspatches "over-the-air" herunterzuladen - über mobile oder zellulare Netzwerke. Mit OTA können Entwickler Firmware und Software aktuell und sicher halten. OTA-Updates helfen auch dabei, die sich ändernden Vorschriften einzuhalten.

Den Zero-Trust-Ansatz einführen. Traditionelle Sicherheitsmaßnahmen eignen sich nicht für vernetzte Geräte. IoT hat eine geringere Verarbeitungsleistung und mehr Zugangspunkte für Verstöße, da es mit mehreren Netzwerken verbunden ist und Daten an die Cloud sendet. Die Zero-Trust-Methode sieht vor, dass jedes vernetzte medizinische Gerät verifiziert wird und bietet mehrere technische Maßnahmen zur Sicherung des IoT. Sie behandelt alle Verbindungen als böswillig und erfordert jedes Mal einen Identitätsnachweis, wenn das Gerät auf das Netzwerk zugreift. Bei Zero Trust soll die Identität von Nutzern, Geräten, virtueller Infrastruktur und der Cloud-Umgebung verifiziert werden. Um dies zu erreichen, können Entwickler den Zugriff auf Netzwerkteile trennen, Asset- und kryptografische Schlüsselverwaltung einsetzen, Multi-Faktor-Authentifizierung hinzufügen und Techniken der künstlichen Intelligenz verwenden.

Was sagen die Vorschriften?

Bei der Entwicklung von IoT-Lösungen zur Patientenfernüberwachung muss man vorsichtig vorgehen: Der Schutz von Gesundheitsinformationen ist in der EU streng geregelt. Der Schutz natürlicher Personen bei der Verarbeitung personenbezogener Daten ist ein Grundrecht gemäß der Charta der Grundrechte der Europäischen Union. Nach der Datenschutz-Grundverordnung (DSGVO) handelt es sich bei Gesundheitsdaten um „besondere Kategorien von personenbezogenen Daten“, die der höchsten Stufe im Datenschutz unterliegen. Eine Verarbeitung dieser Daten ist nur erlaubt, wenn sie zum Zweck der Gesundheitsvorsorge oder der medizinischen Diagnostik erforderlich ist und die Verarbeitung durch ärztliches Personal erfolgt. Regional sind zusätzliche Bedingungen und Beschränkungen möglich.

Darüber hinaus müssen IoMT-Lösungen noch weitere branchenspezifische Vorschriften einhalten. Die DIN EN 62366 erfordert zum Beispiel die nutzerfreundliche Bedienung von Medizinprodukten. Durch bessere Bedienfreundlichkeit der Medizinprodukte können Fehler im Behandlungsablauf vermieden werden. Die Usability eines Medizinproduktes muss daher im gesamten Entwicklungsprozess berücksichtigt werden. Denn nur wenn diese Voraussetzung erfüllt ist, wird das Produkt als Medizinprodukt zugelassen.

Wir bei Softeq nehmen die Anfälligkeit von Fernüberwachungslösungen sehr ernst und verfügen über umfangreiche Erfahrung bei der Bereitstellung sicherer IoT-Lösungen in Übereinstimmung mit Branchenstandards und Best Practices. Setzen Sie sich mit unserem Team in Verbindung, um ein medizinisches Gerät zu entwickeln, das gegen Hackerangriffe geschützt ist, oder vereinbaren Sie einen Beratungstermin mit einem unserer Experten.

Mehr Artikel zum Thema